機密データ環境における組み込みBI:追加の人員を増やすことなく、安全にスケールするためにYellowfinがどのように支援するか

目次

はじめに - 機密データが組み込みBIを難しくする理由

ビジネスチームは、日常的に利用しているアプリケーションの中でアナリティクスを活用したいと考えています。財務部門はワークフロー内でのアカウントビューを求め、医療分野では患者システムに近接した運用ダッシュボードが求められます。また、規制の厳しい業界では、追加のツールを導入することなく迅速な意思決定を行いたいというニーズがあります。

しかし、意思決定を加速させるこれらのダッシュボードは、設計や運用が不十分な場合、PII(個人識別情報)やPHI(保護対象医療情報)などの機密データを露出させてしまうリスクもはらんでいます。これこそが、機密データ環境における組み込みBIの本質的なジレンマです。

CEO、CIO、CTOにとっての課題は、単なるセキュリティにとどまりません。重要なのは「スケーラビリティ」です。新たなユースケースが生まれるたびに、アナリストや管理者、セキュリティエンジニアの追加が必要になるのであれば、アナリティクスは単なる「人員の問題」へと変わってしまいます。

本記事の内容

本記事では、機密データ環境における組み込みBIの定義を明確にし、主なセキュリティおよびコンプライアンス上の課題を整理します。そのうえで、顧客主導のコントロールとオンプレミス対応を特徴とする Yellowfin BI が、追加の人員を増やすことなく成長を目指す企業にとってなぜ重要なのかを解説します。

高リスクなデータ環境における組み込みBIの意味

標準的な組み込みBIと機密データ対応の違い

一般的な組み込みBIは、主に利便性を目的としています。ポータルにチャートを配置し、UIを統一し、ユーザーをアプリケーション内に留めることが中心です。

一方で、機密データを扱う組み込みBIには、より厳格な要件が求められます。データ最小化、テナント分離、監査性、行レベルセキュリティ、さらに HIPAA や GDPR といった規制への対応が不可欠です。つまり、アナリティクスレイヤーはアプリケーションの信頼モデルに完全に従う必要があります。

ダッシュボードよりも重要な「アーキテクチャ」

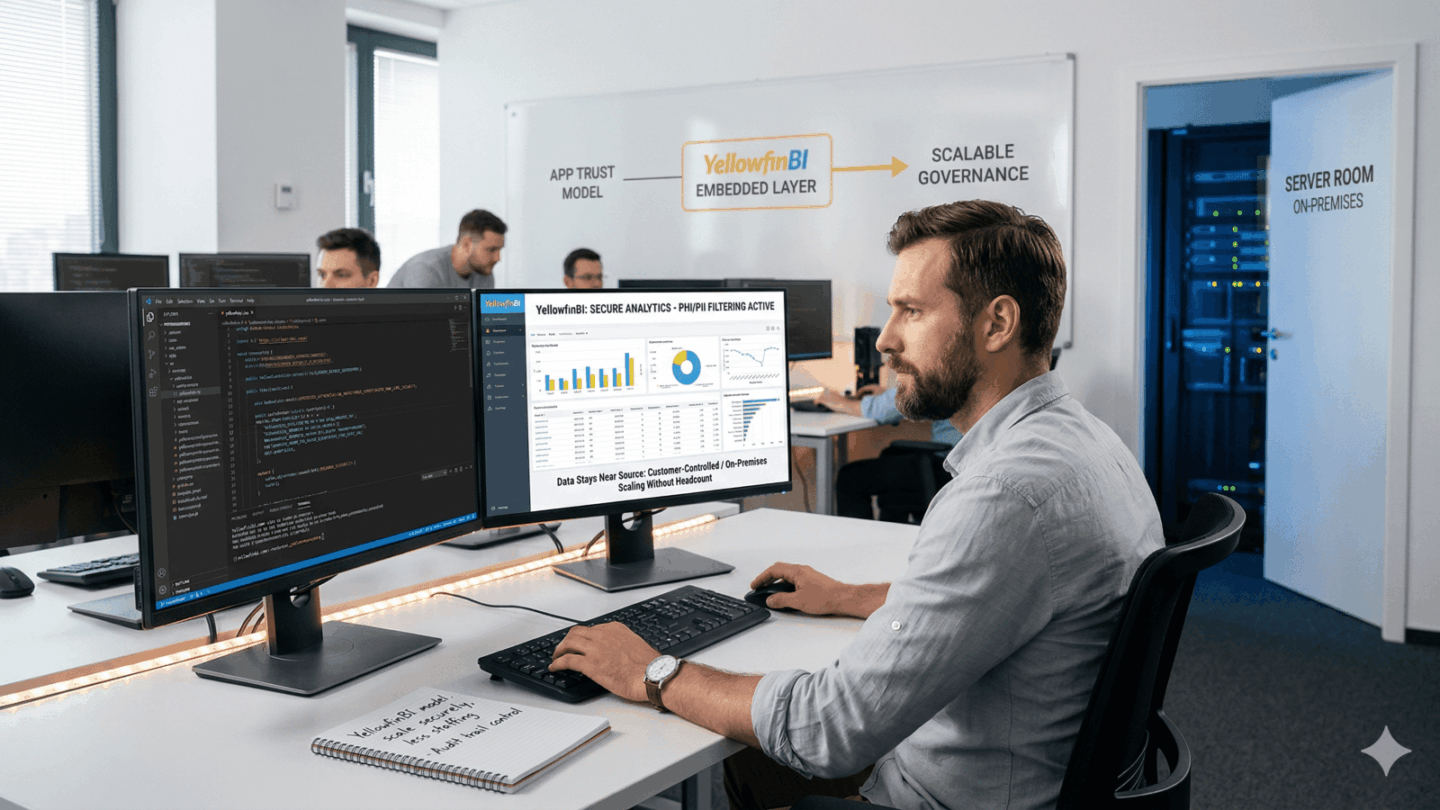

問題の本質は、チャートそのものではありません。リスクは、チャートにデータを供給する経路に存在します。具体的には、ホスティング、API、トークン管理、AIとの連携、ログ、そして複製されたデータセットなどです。

これらの構成要素に不備がある場合、ダッシュボードは「見た目の良いデータ漏洩ポイント」になりかねません。

この点において、Yellowfin BI が掲げるオンプレミス型組み込みBIの考え方は重要です。同プラットフォームは、後付けでガバナンスを追加するのではなく、データソースに近い場所で統制を維持するアーキテクチャを採用しています。

機密データ環境における組み込みBIの主なリスク

データ転送・API露出・行レベルセキュリティの不備

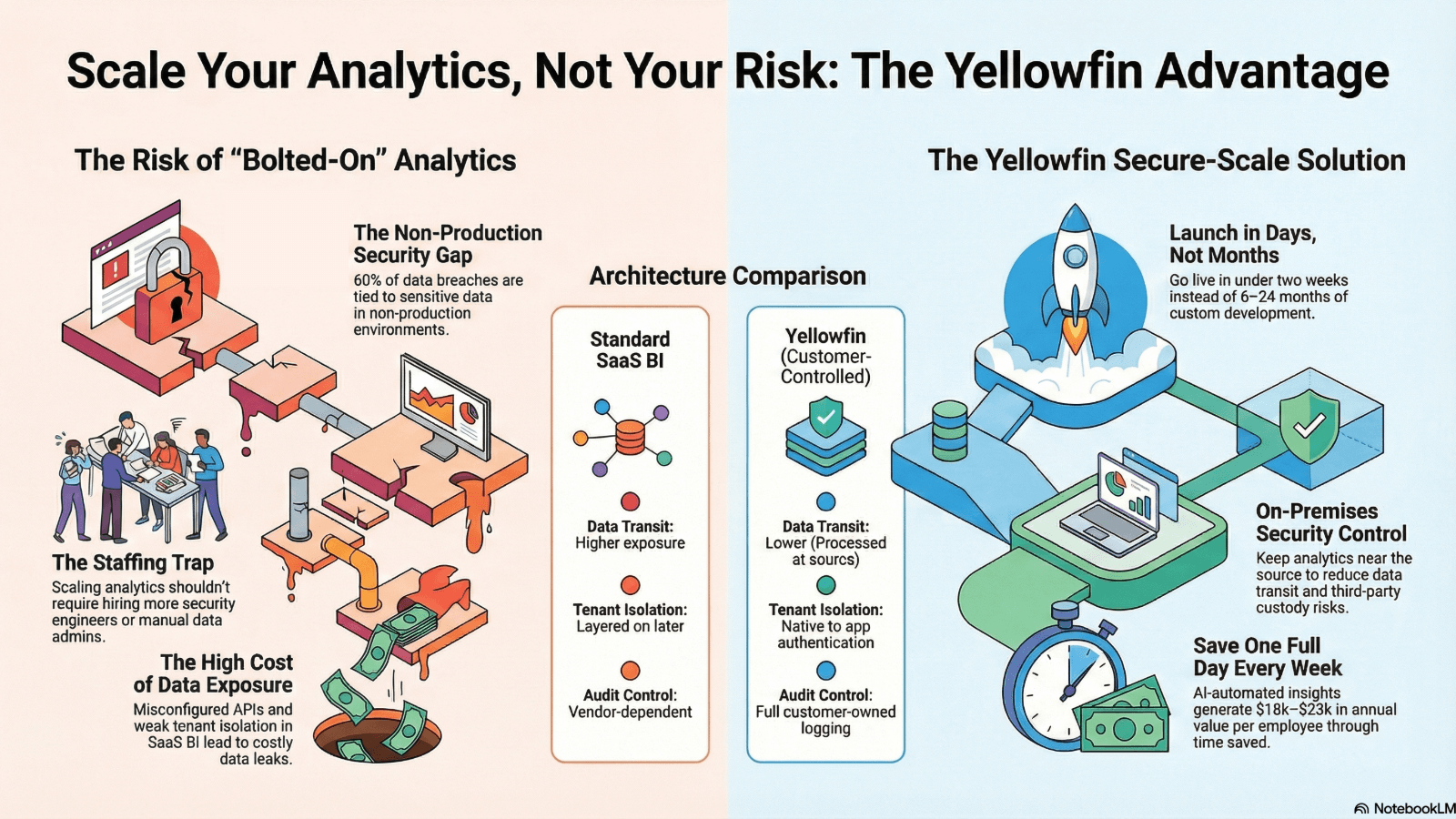

最初のリスクは、必要以上に多くのシステムを経由してデータが移動することです。経由ポイントが増えるほど、データ管理の接点も増加します。暗号化されていたとしても、攻撃対象となる面は依然として存在します。設定ミスのエンドポイント、不十分なトークン管理、公開されたAPIなどは、単純な組み込み機能を重大なセキュリティリスクへと変えてしまいます。

また、マルチテナント環境では行レベルセキュリティの不備も重大な問題です。フィルタ設定にわずかな誤りがあるだけで、別テナントや別顧客、あるいは別の医療チームのデータが閲覧されてしまう可能性があります。そのため、機密データ環境では、アプリケーションの信頼モデル「外側」ではなく「内部」に組み込まれた制御が必要です。

Yellowfin BI のオンプレミスおよび顧客管理型のホスティングモデルは、不要なデータ転送を抑え、機密データの処理をデータソースの近くに留めることで、より安全な構成を実現します。これは、複数の外部ベンダーを経由する構成と比較して、よりシンプルかつ安全性の高いアプローチです。

AI・監査ログ・非本番環境におけるリスク

近年では、AIレイヤーにも新たなリスクが存在します。AI機能がスキーマ情報やクエリーの文脈、集計結果などに対して適切な制御なしにアクセスできる場合、メタデータの漏洩につながる可能性があります。AIは適切に管理されなければ、攻撃対象領域を広げてしまう要因にもなり得ます。

監査ログも同様に重要です。誰が、いつ、どこから、どのデータにアクセスしたのかを追跡できない場合、コンプライアンス対応は極めて困難になります。特に金融や医療分野では、この欠落は大きな問題となります。

さらに見落とされがちなのが非本番環境のリスクです。開発やテスト環境におけるデータコピーは、重大な情報漏洩の原因となることがあります。調査によると、非本番環境における機密データに関連した漏洩や損失を経験したケースは60%にのぼり、54%が開発サイクルの遅延、45%が品質低下を報告しています。

この問題の解決策は、単にデータコピーを増やすことではありません。インプレースでのデータマスキングや、より厳格なアナリティクスワークフロー管理といったアプローチが求められます。

規制産業において後付けBIが失敗しがちな理由

「とりあえず暗号化」の見えないコスト

暗号化は有効な手段ですが、すべての問題を解決するわけではありません。公開されたエンドポイントを防ぐことはできず、不適切な設定やトークンの盗用、さらにはアプリケーションロジックの不備によるテナント間のデータ漏洩も防げません。

そのため、本質的に目指すべきは「攻撃対象領域(アタックサーフェス)の最小化」です。機密データを扱う環境では、データの経由ポイントや関与する外部ベンダー、そして可視化されていないリスクを可能な限り減らす必要があります。

後付けのBIレイヤーは、本来解決すべき課題を解消するどころか、むしろ新たなリスクを生み出してしまうケースも少なくありません。

人員増加はスケーラブルな解決策ではない

多くの企業は、この問題に対してアナリストや管理者、セキュリティ担当者を増やすことで対応しようとします。短期的には効果があるものの、やがてコストは増大し、部門間の連携も複雑化していきます。安全性を維持するために「監視体制」を拡大し続ける必要があるアナリティクスは、本来あるべき姿ではありません。

より望ましいのは、ガバナンスが組み込まれ、アプリケーションの認証基盤を継承し、ポリシーがネイティブに適用されるアーキテクチャです。そして、個別のカスタマイズや後付け対応に依存しない設計であることが重要です。

これは単なるツール選定の問題ではなく、経営判断の領域です。CEO、CTO、CIOは次のシンプルな問いを投げかけるべきです。

「そのアナリティクス基盤は、業務の負荷を軽減しているのか、それとも新たな負担を生み出しているのか。」

機密データ環境におけるYellowfin BIのセキュリティモデル

オンプレミスと顧客管理型デプロイがもたらす差別化

Yellowfin BI が打ち出すメッセージは明確です。アナリティクスをデータの近くに置き、顧客自身の管理下に維持すること。このアプローチは、規制対象データを扱う環境において特に重要です。データ転送を最小限に抑え、サードパーティを介した管理経路を削減し、内部のセキュリティ基準にも適合しやすくなります。

さらに、コンプライアンスの観点でも予測可能性が高まります。ホスティング、ログ管理、ポリシー適用といったレイヤーが顧客環境内に存在することで、セキュリティチームは想定外のリスクに直面する機会を減らすことができます。この考え方は、サプライチェーンリスクやデプロイメントリスクが重視される NIS2 のようなフレームワークにも適合します。

安全なスケーリングを支える組み込みコントロール

重要なのは、実務に直結するコントロール機能です。主なポイントは以下の通りです。

-

行レベルセキュリティ

-

アプリケーションレベルの認証継承

-

テナント分離

-

設定可能な暗号化

-

ユーザーおよび時刻情報を含む監査ログ

-

強化されたSDKおよびAPI管理

これらの要素が重要である理由は、アナリティクスレイヤーが独立したポリシー領域として存在するのではなく、親アプリケーションの信頼モデルをそのまま継承できる点にあります。その結果、セキュリティと運用の一貫性を保ちながら、安全にスケールすることが可能になります。

|

項目 |

後付け型SaaS BI |

Yellowfin BI オンプレミス / 顧客管理型組み込み |

|---|---|---|

|

データ転送リスク |

高い |

低い |

|

テナント分離 |

後付けで対応されることが多い |

ネイティブ対応 / アプリ認証に近い形で実現 |

|

監査ログの統制 |

一貫性に欠ける |

顧客側で管理可能なログ |

|

AIエンドポイントの制御 |

ベンダー依存 |

顧客主導で選択・管理可能 |

|

コンプライアンス対応の柔軟性 |

後付け対応が中心 |

デプロイメントモデルに組み込み済み |

業界視点:セキュアなアナリティクスは「ITコスト」ではなく「ガバナンス戦略」

本記事で推奨する考え方

機密データを扱う環境において、アナリティクスは独立したBIレイヤーとしてではなく、「ガバナンスされたプロダクト機能」として捉えるべきです。この視点の転換により、取り組みの方向性は大きく変わります。シャドーデータのコピーを減らし、ツールの乱立を抑え、手動での監視負荷を軽減できます。

また、経営層がセキュリティ問題の後処理に追われるのではなく、本来のビジネス活用に集中できるようになる点も重要です。

記事全体で強調すべきメッセージ

本記事のコアメッセージはシンプルです。

Yellowfin BI は、リスクや人員を増やすことなく、アナリティクスのスケールを可能にします。

そして、もうひとつ重要なメッセージがあります。セキュリティやコンプライアンスは、組み込みBIの障壁ではなく「設計要件」であるということです。

CEOにとっては、人員増加に依存せず迅速な意思決定が可能になることを意味します。CTOやCIOにとっては、アーキテクチャ上の妥協を減らすことにつながります。アナリストにとっては、ガバナンス対応の遅延に悩まされることなく、信頼できるデータにアクセスできる環境を意味します。

ユースケースと実証例:金融・医療など規制業界における活用

HIPAA環境における医療分野での活用

医療現場では、業務運用、スタッフ配置、診療フローを可視化するためのダッシュボードが求められています。一方で、PHI(保護対象医療情報)を広範に公開する必要はありません。

組み込みBIは、行レベルセキュリティや監査ログが初期段階から組み込まれていれば、こうした要件を満たすことが可能です。特に HIPAA のような環境では、内部ユーザーであっても必要なデータのみにアクセスできることが求められます。

この点において、顧客管理型のモデルを採用する Yellowfin BI は、非常に適したアプローチと言えます。

金融サービス・保険・マルチテナントアプリケーション

金融や保険の分野では、PII、口座情報、保険請求データなど、極めて機密性の高いデータを扱います。わずかな情報漏洩であっても、重大な規制問題に発展する可能性があります。

さらに、マルチテナント型のSaaSでは、1つのセッションミスが別テナントのデータ閲覧につながるリスクもあり、より厳格な管理が求められます。

Yellowfin BI のオンプレミスおよび分離を重視した設計は、データの所在とアクセス権限をより厳密にコントロールできるため、こうした環境において大きなメリットを提供します。

|

業界の課題 |

ビジネスリスク |

組み込みBIに求められる要件 |

YellowfinBIにおける対応 |

|---|---|---|---|

|

HIPAA / PHIへのアクセス |

患者データの漏洩 |

きめ細かなアクセス制御 |

アプリ認証の継承 + 行レベルセキュリティ |

|

金融 / PII |

規制違反 |

監査性 + 分離 |

オンプレミス導入 + ログ管理 |

|

マルチテナントSaaS |

テナント間のデータ露出 |

ビュー単位での分離 |

強化された組み込みモデル |

|

AIによるインサイト |

メタデータ漏洩 |

制御されたAIエンドポイント |

顧客主導のルーティングオプション |

組み込みBIプロバイダー選定時に意思決定者が評価すべきポイント

実践的な選定基準

プロバイダーを選定する前に、以下の5つの質問を検討することが重要です。

-

実行環境はどこか(オンプレミス、VPC、完全なSaaS環境か)

-

行レベルセキュリティ(RLS)、暗号化、トークン管理、ログに関するセキュリティコントロールはどの程度整備されているか

-

HIPAA、GDPR、NIS2 といった規制要件にどのように対応しているか

-

AI機能において、プロンプト・出力・コンテキストはどこに送られ、どのように扱われるのか

-

人員負荷を削減できるか、それとも追加のカスタマイズや運用工数を増やすことになるのか

なぜYellowfinBIが重要なのか

Yellowfin BI は、「安全性を維持するために人員を増やしたくない」企業に適した選択肢です。適切なプラットフォームは、カスタム開発や後付け対応の負担を軽減するものであるべきです。

もしツールを実用レベルにするために、別途セキュリティ対策プロジェクトが必要になるのであれば、それは機密データ環境に適したツールとは言えません。

よくある質問(FAQ)

Q. 組み込みBIは従来のダッシュボードと比べて、データ漏洩リスクを本当に低減できるのか?

A. はい。データをソースシステムの近くに保持し、アプリケーションの認証基盤を継承することで、リスクを低減できます。

Q. 行レベルセキュリティだけで十分か?

A. 不十分です。監査ログ、テナント分離、APIの制御と組み合わせて初めて有効に機能します。

Q. オンプレミス型の組み込みは、HIPAAやGDPR対応にどのように役立つのか?

A. データ管理、ポリシー適用、監査のコントロールを顧客環境内に維持できるため、コンプライアンス対応が容易になります。

Q. AIにおける最大のセキュリティリスクは何か?

A. メタデータの露出、コンテキストの漏洩、ベンダー側でのデータルーティングなどが挙げられます。

Q. 人員を増やさずにアナリティクスをスケールできるのか?

A. はい。ガバナンスが後付けではなく、製品に組み込まれている場合に可能です。

結論:リスクではなくアナリティクスをスケールさせる

機密データ環境における組み込みBIは、アーキテクチャ、コンプライアンス、コントロールが一体として設計されている場合にこそ効果を発揮します。これらが分断されていると、リスクは急速に高まります。

Yellowfin BI は、顧客管理型かつオンプレミス対応のモデルにより、人員を増やすことなくスケールを求める規制業界のニーズに適合しています。

現在のシステム構成について、データ転送リスク、監査の不備、ガバナンスのボトルネックを見直してみてください。そのうえで、Yellowfin が提供するセキュリティおよび組み込みに関する情報と比較することをおすすめします。